本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

第 2 步:准备您的Amazon托管的 Microsoft AD

现在我们来找您的Amazon为信任关系准备 Microsoft AD。以下许多步骤与刚才为自管理域完成的步骤几乎相同。但是,这次是使用的是Amazon托管的 Microsoft AD。

配置 VPC 子网和安全组

您必须允许流量从自我管理的网络流向包含的 VPCAmazon托管的 Microsoft AD。为此,您需要确保与子网关联的 ACL 用于部署Amazon在您的域控制器上配置托管的 Microsoft AD 和安全组规则,二者都允许必需的流量以支持信任。

端口要求因域控制器使用的 Windows Server 版本和将利用信任的服务或应用程序而异。在本教程中,您将需要打开以下端口:

入站

TCP/UDP 53 - DNS

TCP/UDP 88 - Kerberos 身份验证

UDP 123 - NTP

TCP 135 - RPC

TCP/UDP 389 - LDAP

TCP/UDP 445 - SMB

注意 不再支持 SMBv1。

-

TCP/UDP 464 - Kerberos 身份验证

TCP 636 - LDAPS (通过 TLS/SSL 的 LDAP)

TCP 3269 - 全局目录

-

TCP/UDP 49152-65535-RPC 的临时端口

出站

ALL

这些是连接 VPC 和自我管理目录所需的最少端口。根据您的特定配置,您可能需要打开其他端口。

配置Amazon托管的 Microsoft AD 域控制器出站和入站规则

-

返回到 Amazon Directory Service 控制台

。在目录列表中,请记下您的目录 IDAmazon托管的 Microsoft AD 目录。 通过以下网址打开 Amazon VPC 控制台:https://console.aws.amazon.com/vpc/

。 -

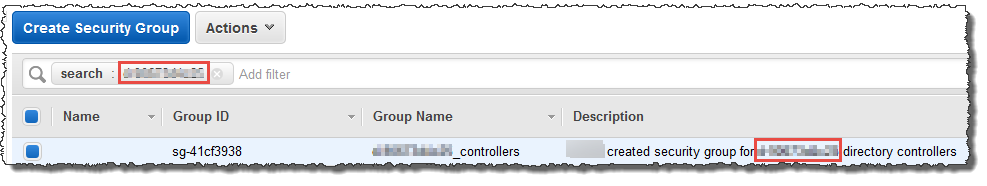

在导航窗格中,选择 Security Groups。

-

使用搜索框搜索您的Amazon托管的 Microsoft AD 目录 ID。在搜索结果中,选择带描述的项Amazon为<yourdirectoryID>目录控制器创建了安全组.

-

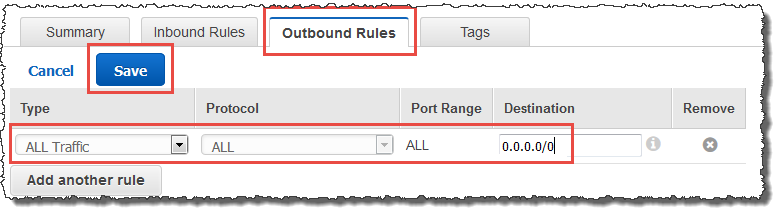

转到该安全组的 Outbound Rules 选项卡。依次选择 Edit、Add another rule。对于新规则,输入以下值:

-

类型:所有流量

-

协议:ALL

-

Destination 确定可以离开您的域控制器的流量,以及它可以传送到何处。用 CIDR 表示法指定单个 IP 地址或 IP 地址范围 (例如 203.0.113.5/32)。您还可以在同一区域中指定其他安全组的名称或 ID。有关更多信息,请参阅 了解你的目录Amazon安全组配置和使用。

-

-

选择 Save。

确保启用 Kerberos 预身份验证

现在要确认用户在Amazon此外,托管的 Microsoft AD 还启用了 Kerberos 预身份验证。这与为自我管理目录完成的过程相同。这是默认设置,但是我们来检查一下以确保未更改任何内容。

查看用户 kerberos 设置

-

登录作为您的成员的实例Amazon使用管理员账户用于域或已委派管理域中用户的权限的账户。

-

如果尚未安装,请安装“Active Directory 用户和计算机”工具和 DNS 工具。可在安装 Active Directory 管理工具中了解如何安装这些工具。

-

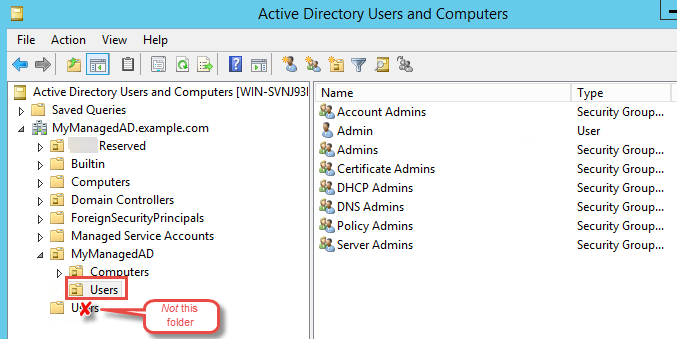

打开服务器管理器。在 Tools 菜单上,选择 Active Directory Users and Computers。

-

选择您的域中的 Users 文件夹。请注意,这是您的 NetBIOS 名称下的用户文件夹,而不是全限定域名 (FQDN) 下的用户文件夹。

在用户列表中,右键单击一名用户,然后选择属性。

-

选择 Account 选项卡。在 Account options 列表中,确保未 选中 Do not require Kerberos preauthentication。

下一步